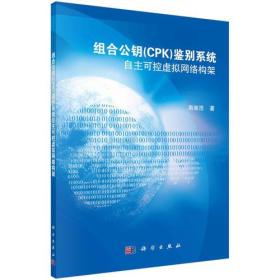

组合公钥(CPK)鉴别系统:自主可控虚拟网络

按需印刷

¥ 68 全新

库存10件

北京通州

认证卖家担保交易快速发货售后保障

作者南湘浩 著

出版社科学出版社

出版时间2018-11

版次31

装帧平装

上书时间2024-04-10

- 最新上架

商品详情

- 品相描述:全新

图书标准信息

- 作者 南湘浩 著

- 出版社 科学出版社

- 出版时间 2018-11

- 版次 31

- ISBN 9787030591388

- 定价 68.00元

- 装帧 平装

- 【内容简介】

- 《组合公钥(CPK)鉴别系统自主可控虚拟网络构架》从标识鉴别理论到自主可控理论,再到基于证据的虚拟网络理论,探索了网信安全的实质。网信空间由实体空间和事件空间构成,由此形成了基于实体鉴别的虚拟物联网和基于事件鉴别的虚拟事联网的新概念。基于标识到标识(I to I)模式的虚拟网络,是“一物一证”“一事一证”的可证网络。虚拟网络的可证性为自主可控提供了控制的依据,虚拟网络的独立性,为构建自主可控网络提供了理论依据,将网信安全的总体构架建立在安全理论的基础之上。

- 【目录】

-

目录

序

前言

**篇 基础理论

第1章 CPK 组合公钥(v9.0) 3

1.1 组合原理 3

1.2 组合矩阵 4

1.3 组合密钥 4

1.4 年度密钥 5

1.5 专网密钥 6

1.6 数字签名 6

1.7 密钥加密 7

1.8 安全性 8

1.8.1 私钥矩阵的安全性 8

1.8.2 活动变量的安全性 8

1.8.3 固定变量的安全性 9

1.9 小结 9

参考文献 9

第2章 CPK 密钥管理 11

2.1 概述 11

2.2 系统密钥 12

2.3 私钥申请 12

2.4 私钥保护 14

2.5 私钥发送 15

2.6 数字签名 15

2.7 密钥加密 16

2.8 密钥更新 16

2.9 数据加密 17

2.9.1 一对一加密 17

2.9.2 一对多加密 17

2.9.3 角色密钥 17

2.9.4 库密钥 18

2.10 小结 19

第3章 CPK 真值逻辑 20

3.1 相信逻辑 20

3.1.1 模型的建立 20

3.1.2 形式化推理 21

3.1.3 相信逻辑特点 21

3.2 信任逻辑 21

3.2.1 直接级信任 21

3.2.2 推理级信任 22

3.2.3 公理级信任 22

3.2.4 行为的信任链 23

3.3 真值逻辑 24

3.3.1 实体鉴别 24

3.3.2 事件鉴别 25

3.4 鉴别协议 26

3.4.1 通信鉴别协议 26

3.4.2 软件鉴别协议 27

3.5 小结 28

参考文献 29

第4章 可变宽度分组密码 30

4.1 编制结构 30

4.2 密钥生成 31

4.3 数据加密 33

4.4 小结 36

第5章 防复制RFID 37

5.1 设计要求 37

5.1.1 鉴别关系 37

5.1.2 鉴别网络 38

5.1.3 安全要求 39

5.2 系统结构 39

5.2.1 密钥配置 39

5.2.2 数据结构 40

5.2.3 控制器 40

5.2.4 控制指令 41

5.3 协议设计 41

5.3.1 企业鉴别协议 41

5.3.2 双向鉴别协议 42

5.3.3 脱密与验证协议 43

5.3.4 加密与签名协议 43

5.4 小结 44

第6章 网信攻击与对策 45

6.1 DoS 攻击与对策 45

6.2 复制攻击与对策 46

6.2.1 对纸质票据的复制攻击 47

6.2.2 对遥控信号的复制攻击 48

6.2.3 对证件的复制攻击 48

6.3 恶意软件攻击与对策 49

6.3.1 防库文件偷窃 49

6.3.2 对信息系统的攻击 51

6.3.3 网络金融犯罪 51

6.4 小结 52

第7章 物联网与事联网 53

7.1 与时俱进 53

7.2 三种差异 55

7.3 两大威胁 56

7.4 自主可控 57

7.5 可证链接 58

7.6 虚拟网络 59

7.7 总体构架 61

7.8 小结 63

参考文献 63

第二篇 基本应用

第8章 因特网可证虚拟链接 67

8.1 概述 67

8.2 因特网的安全威胁 68

8.3 因特网安全的关键技术 68

8.4 虚拟因特网结构 69

8.5 虚拟网络鉴别关系 70

8.6 虚拟因特网鉴别协议 70

8.6.1 接入过程 70

8.6.2 接收过程 71

8.7 小结 72

参考文献 72

第9章 移动网可证虚拟链接 74

9.1 概述 74

9.2 移动网虚拟链接 75

9.2.1 接入进程 75

9.2.2 接收进程 76

9.3 密钥分发 77

9.4 小结 77

第10章 保密网可证涉密文件 78

10.1 概述 78

10.2 文档的创建 78

10.3 文档的验证 79

10.4 文档的传送 80

10.5 密级文档管理 80

10.5.1 密级定义 81

10.5.2 验章过程 82

10.5.3 授权管理 82

10.6 小结 83

第11章 计算机可证内核操作 84

11.1 概述 84

11.2 虚拟化安全内核 84

11.3 软件下载和加载控制 85

11.4 软件安装和执行控制 85

11.5 小结 86

第12章 物流网可证防伪标签 87

12.1 防伪的竖向证明链 87

12.2 防伪的横向证明链 88

12.2.1 标价标签要素 88

12.2.2 收据要素 88

12.2.3 防伪标签要素 89

12.2.4 防伪验证显示 89

12.3 证明链的有效性 89

12.4 小结 90

第13章 银行业可证数字户币 91

13.1 概述 91

13.2 数字户币 93

13.2.1 户币模板 93

13.2.2 账户私钥 95

13.2.3 有值户币 95

13.3 户币的当面付款 97

13.4 户币的远程付款 98

13.5 数字户币的结账 100

13.6 账目表格格式 102

13.7 户币特点 103

13.8 小结 103

第14章 监控网可证影像运行 105

14.1 背景技术 105

14.2 CPK 概要 106

14.3 标识定义 106

14.4 可证接入 107

14.5 加密传输 108

14.6 转发加密 108

14.7 可证存储 109

14.8 网络布局 109

14.9 密钥配发 110

14.10 小结 110

第15章 大数据可证文档管理 111

15.1 文档印章与ID 证书 112

15.1.1 数字印章 112

15.1.2 文本文档印章 113

15.1.3 表格记录印章 114

15.1.4 CPK ID 证书 115

15.2 文本文档存储 115

15.2.1 文本文档存储结构 115

15.2.2 文档库访问控制 115

15.2.3 文本文件存储控制 116

15.2.4 文本文件访问控制 117

15.2.5 文本文件的加密控制 117

15.3 表格文档存储 118

15.3.1 表格文档存储结构 118

15.3.2 表格库访问控制 119

15.3.3 表格文件存储控制 119

15.3.4 表格文件访问控制 119

15.3.5 表格的加密控制 120

15.4 小结 121

附 录

《CPK 密钥管理算法》专家评议意见 125

访 谈

访谈一 锁不住的热诚——南湘浩教授访谈录 129

访谈二 走出神秘的“黑屋”——访我国密码学和信息安全专家南湘浩教授 135

访谈三 标识鉴别打开信息安全新天地——走进南湘浩教授的CPK 世界 139

访谈四 CPK 体制走向国际——2007 欧洲密码年会纪事 144

访谈五 寻找安全“银弹” 147

访谈六 基于CPK 体制的标识鉴别——访密码学家南湘浩教授 153

注释

注释一 CPK 符号定义 163

注释二 CPK 表达式 164

注释三 CPK 术语解释 165

注释四 CPK 自主可控点 168

点击展开

点击收起

— 没有更多了 —

![增补四库未收术数类古籍大全[平装90册]](https://www0.kfzimg.com/sw/kfz-cos/kfzimg/abbaecab/edd8d2c3a4f23538_s.jpg)

以下为对购买帮助不大的评价