网络攻击与漏洞利用 安全攻防策略/安全技术经典译丛

以图片为准,正版现货,原书实拍,内页完好,当天发货!上架图书均已全面消毒!请放心购买!

¥ 5 1.3折 ¥ 39.8 八五品

仅1件

作者晏峰 译

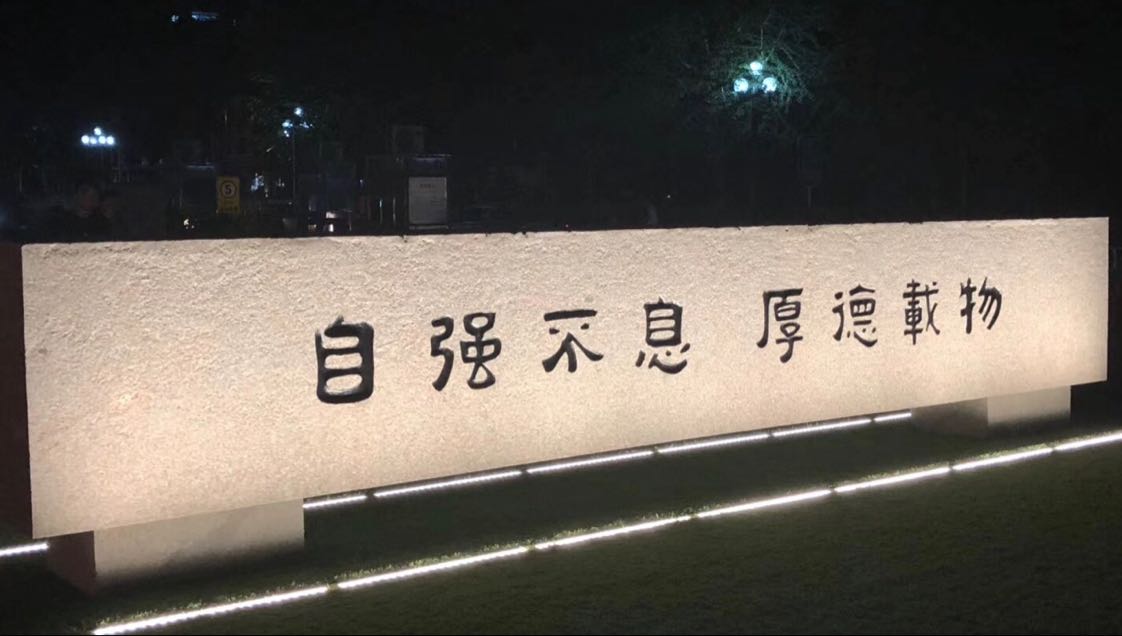

出版社清华大学出版社

出版时间2017-04

版次1

装帧平装

上书时间2024-12-09

- 最新上架

商品详情

- 品相描述:八五品

图书标准信息

- 作者 晏峰 译

- 出版社 清华大学出版社

- 出版时间 2017-04

- 版次 1

- ISBN 9787302466673

- 定价 39.80元

- 装帧 平装

- 开本 16开

- 纸张 胶版纸

- 页数 220页

- 字数 199千字

- 正文语种 简体中文

- 【内容简介】

-

制定攻防策略来强化网络安全

仅凭防御来应对网络攻击显然不够。为切实有效地提高安全性,需要一个纳入统一架构的攻防策略。网络攻击与漏洞利用安全攻防策略为制定完备攻防策略提供了全面、清晰的路线图,以帮助你阻止黑客行为和计算机间谍行为。

本书作者MatthewMonte是资深安全专家,一直为政府和企业开发漏洞检测工具和安全工具。本书指导你*单项技术的限制,开发影响更深远、更长效的解决方案。本书将讲解安全工具及其用法,简要介绍计算机操作的固有属性以及网络攻击和利用原理;并呈现多个实例,解释其工作方式、所用工具以及应用时需要的资源。

主要内容

●理解计算机漏洞利用的基本概念

●学习系统攻击以及所用工具的本质

●分析进攻战略以及黑客如何尝试保持其优势

●更好地理解防御战略

●学习当前方法为何不能改变战略平衡

●了解如何发起有力进攻,如何构建坚如磐石的战略防线来阻挡攻击和漏洞利用

就网络安全而言,我们处在一个法律和风俗仍不断演变的世界中。本书将列出有关策略、工具和实现的明确指导意见,以及阻止系统性计算机间谍和信息窃取的实用建议。

- 【作者简介】

-

Matthew Monte,是一位拥有15年经验的安全专家,专门为美国政府和企业开发计算机安全工具和制定策略,也曾在美国情报机构和企业担任技术和管理职位。他拥有康奈尔大学计算机科学硕士学位。

- 【目录】

-

第1 章 计算机网络漏洞利用............................................................. 1

1.1 操作........................................................................................ 5

1.2 操作目标................................................................................ 6

1.2.1 战略集合........................................................................ 7

1.2.2 定向集合........................................................................ 8

1.2.3 非动能计算机网络攻击(CNA).......................................... 9

1.2.4 战略访问...................................................................... 10

1.2.5 位置访问...................................................................... 11

1.3 再论CNE............................................................................. 12

1.4 计算机网络利用的框架...................................................... 13

1.4.1 *原则...................................................................... 14

1.4.2 原则............................................................................. 14

1.4.3 主题............................................................................. 17

1.5 小结...................................................................................... 18

第2 章 攻击者...................................................................................19

2.1 人性原则.............................................................................. 20

2.2 操作的生命周期.................................................................. 21

2.2.1 第1 阶段:目标锁定..................................................... 22

2.2.2 第2 阶段:初始访问..................................................... 26

2.2.3 第3 阶段:持久............................................................ 28

2.2.4 第4 阶段:扩张............................................................ 29

2.2.5 第5 阶段:渗漏............................................................ 30

2.2.6 第6 阶段:检测............................................................ 31

2.3 访问原则.............................................................................. 31

2.3.1 入站访问...................................................................... 32

2.3.2 出站访问...................................................................... 34

2.3.3 双向访问...................................................................... 41

2.3.4 没有外部访问............................................................... 41

2.3.5 访问概述...................................................................... 43

2.4 经济原则.............................................................................. 43

2.4.1 时间............................................................................. 43

2.4.2 目标定位能力............................................................... 44

2.4.3 漏洞利用技能............................................................... 44

2.4.4 网络技能...................................................................... 45

2.4.5 软件开发技能............................................................... 45

2.4.6 操作技能...................................................................... 46

2.4.7 操作分析技能............................................................... 47

2.4.8 技术资源...................................................................... 47

2.5 经济概述.............................................................................. 48

2.6 攻击者结构.......................................................................... 48

2.7 小结...................................................................................... 50

第3 章 防御者...................................................................................51

3.1 人性原则.............................................................................. 52

3.1.1 人性和网络布局............................................................ 52

3.1.2 人性和安全策略............................................................ 53

3.2 访问原则.............................................................................. 55

3.3 防御生命周期...................................................................... 56

3.4 经济原则.............................................................................. 58

3.5 有用的防御者...................................................................... 61

3.6 小结...................................................................................... 62

第4 章 不对称...................................................................................63

4.1 虚假的不对称...................................................................... 64

4.2 具有优势的攻击者.............................................................. 69

4.2.1 动机............................................................................. 69

4.2.2 主动性......................................................................... 70

4.2.3 焦点............................................................................. 72

4.2.4 失败的影响.................................................................. 72

4.2.5 技术知识...................................................................... 74

4.2.6 对手分析...................................................................... 75

4.2.7 定制软件...................................................................... 76

4.2.8 变化率......................................................................... 78

4.3 有优势的防御者.................................................................. 79

4.3.1 网络识别...................................................................... 79

4.3.2 网络态势...................................................................... 80

4.4 优势不确定性...................................................................... 81

4.4.1 时间............................................................................. 81

4.4.2 效率............................................................................. 82

4.5 小结...................................................................................... 84

第5 章 攻击者摩擦...........................................................................85

5.1 错误...................................................................................... 86

5.2 复杂性.................................................................................. 87

5.3 有缺陷的攻击工具.............................................................. 88

5.4 升级和更新.......................................................................... 90

5.5 其他攻击者.......................................................................... 91

5.6 安全社区.............................................................................. 93

5.7 坏运气.................................................................................. 95

5.8 小结...................................................................................... 95

第6 章 防御者摩擦...........................................................................97

6.1 错误...................................................................................... 97

6.2 存在缺陷的软件.................................................................. 99

6.3 惯性.................................................................................... 102

6.4 安全社区............................................................................ 103

6.5 复杂性................................................................................ 104

6.6 用户.................................................................................... 106

6.7 坏运气................................................................................ 107

相关推荐

-

网络攻击与漏洞利用:安全攻防策略

全新保定

¥ 28.70

-

网络攻击与漏洞利用 安全攻防策略

九五品北京

¥ 16.23

-

网络攻击与漏洞利用 安全攻防策略

九五品北京

¥ 14.12

-

网络攻击与漏洞利用 安全攻防策略

九五品北京

¥ 14.35

-

网络攻击与漏洞利用 安全攻防策略

九五品天津

¥ 14.07

-

网络攻击与漏洞利用 安全攻防策略/安全技术经典译丛

七品成都

¥ 2.10

-

网络攻击与漏洞利用 安全攻防策略/安全技术经典译丛

九品北京

¥ 9.80

-

网络攻击与漏洞利用 安全攻防策略/安全技术经典译丛

全新厦门

¥ 17.00

-

网络攻击与漏洞利用 安全攻防策略/安全技术经典译丛

全新北京

¥ 32.89

-

网络攻击与漏洞利用 安全攻防策略/安全技术经典译丛

八五品周口

¥ 5.00

— 没有更多了 —

![我的路(2-8共7册合售)[未拆封]](https://www0.kfzimg.com/sw/kfz-cos/kfzimg/ccbdfdff/b31088ba7fe067bb_s.jpg)

以下为对购买帮助不大的评价